GCP Cloud ArmorでWebアプリを保護!XSS/SQLインジェクション対策

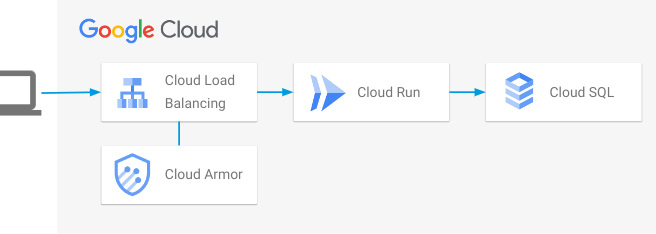

GCP Cloud Armorを活用して、Webアプリケーションのセキュリティーを強化することができます。.Cross-site scripting(XSS)やSQLインジェクションなどのサイバー攻撃に脆弱なWebアプリケーションは、企業のビジネスに大きな影響を与える可能性があります。そんな状況を改善するために、GCP Cloud Armorが提供するセキュリティーサービスをASFやWAFと組み合わせて、Webアプリケーションの安全性を向上させることができます。本稿では、GCP Cloud Armorを用いたXSS/SQLインジェクション対策の具体的な方法を紹介します。

GCP Cloud Armorを活用したWebアプリケーションのセキュリティ強化

GCP Cloud Armorは、Google Cloud Platformのセキュリティサービスの一つです。このサービスを通じて、Webアプリケーションに対する攻撃を検出、警告、および対処することができます。本記事では、GCP Cloud Armorを使用してWebアプリケーションを保護し、XSS/SQLインジェクションなどの攻撃に対処する方法を紹介します。

Cloud Armorの特徴

Cloud Armorは、レイヤー7のhttp/httpsトラフィックを監視し、攻撃を検出するためのルールベースのシステムを提供します。このシステムは、OWASP ModSecurity Core Rule Setを基盤にしており、高度なセキュリティルールを適用することができます。また、Cloud Armorは、Google Cloud Platformの全てのリソースと統合されており、侵入検出、防止、および応急処置のための単一のプラットフォームを提供します。

| 機能 | 説明 |

|---|---|

| レイヤー7のトラフィック監視 | http/httpsトラフィックを監視し、攻撃を検出 |

| ルールベースのシステム | OWASP ModSecurity Core Rule Setを基盤にしており、高度なセキュリティルールを適用 |

| Google Cloud Platformとの統合 | Google Cloud Platformの全てのリソースと統合されており、侵入検出、防止、および応急処置のための単一のプラットフォームを提供 |

XSSに対する対策

XSS(スサイトスクリプティング)は、Webアプリケーションの脆弱性を悪用して、マルウェアを配布するなどの攻撃を行うためのテクニックです。Cloud Armorを使用することで、XSSに対する対策を行うことができます。Cloud Armorは、XSSパターンを検出するルールを提供し、攻撃をブロックします。

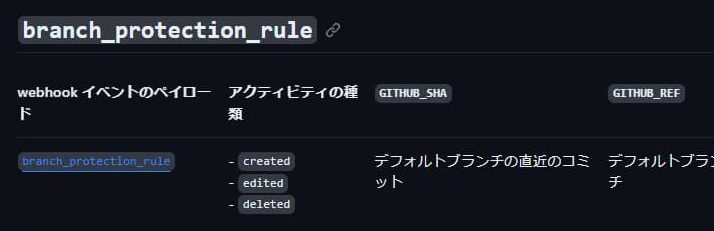

GitHub Actions pull_requestイベントのアクティビティの種類を徹底解説SQLインジェクションに対する対策

SQLインジェクションは、Webアプリケーションの脆弱性を悪用して、データベースにアクセスするためのテクニックです。Cloud Armorを使用することで、SQLインジェクションに対する対策を行うことができます。Cloud Armorは、SQLインジェクションパターンを検出するルールを提供し、攻撃をブロックします。

Cloud Armorの設定

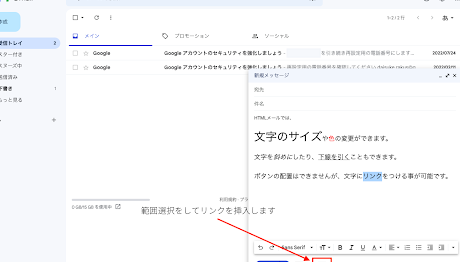

Cloud Armorを設定するためには、Google Cloud Consoleにアクセスし、Cloud Armorを有効にする必要があります。その後、ルールを設定し、トラフィックを監視することができます。また、Cloud Armorは、自動的に攻撃をブロックすることができます。

Cloud Armorのメリット

Cloud Armorを使用することで、Webアプリケーションのセキュリティを強化することができます。また、Cloud Armorは、攻撃に対する対処を行うための時間的、人的コストを削減することができます。さらに、Cloud Armorは、Google Cloud Platformのセキュリティサービスの一つであるため、信頼性が高く、マネージメントが容易です。

よくある質問

GCP Cloud Armorとは何ですか?

GCP Cloud Armorは、Google Cloud PlatformのDDoS対策やWebアプリケーション firewall として機能するセキュリティ製品です。Cloud Armorにより、ウェブアプリケーションに対するサイバー攻撃を防ぐことができます。また、Cloud Armorは、高度な機械学習技術を使用して、攻撃パターンを学習し、リアルタイムで脅威検出を行うことができます。

GitHubリポジトリ棚卸し依頼issueを自動作成 – リポジトリ管理を効率化Cloud ArmorでXSS/SQLインジェクション対策を行うにはどうすればいいですか?

Cloud Armorでは、XSS(Cross-Site Scripting)やSQLインジェクションなどのウェブアプリケーション・セキュリティ脆弱性に対する対策を行うことができます。Cloud Armorのルールエンジンを使用して、XSSやSQLインジェクションを検出し、ブロックすることができます。また、Cloud Armorは、ウェブアプリケーションのセキュリティ・ポリシーを設定することで、攻撃に関するアラートを生成することができます。

Cloud Armorの設定にはどのくらいの時間がかかりますか?

Cloud Armorの設定にかかる時間は、設定の範囲や複雑さによって異なりますが、基本的には、数時間から数日程度で設定することができます。Cloud Armorは、簡単な設定が可能で、数クリックで設定することができます。また、Cloud Armorのデフォルト・ルールを使用することで、すぐにセキュリティを高めることができます。

Cloud Armorと他のセキュリティ製品との連携はどのように行うのですか?

Cloud Armorは、他のセキュリティ製品との連携に対応しています。Cloud Armorは、Google Cloud Security Command CenterやCloud Loggingとの統合が可能で、セキュリティインシデント対応やコンプライアンス対策を行うことができます。また、Cloud Armorは、third-partyシークレットとの連携も可能で、より強力なセキュリティを実現することができます。

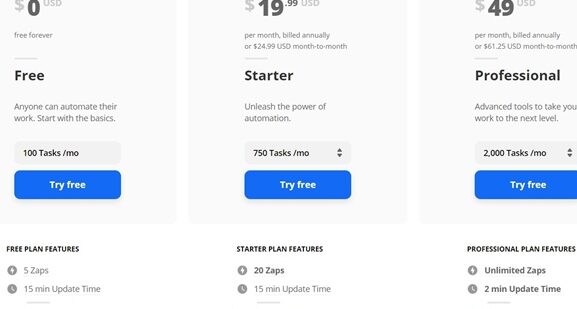

Glide(Googleスプレッドシート)とZapierでSlackに更新通知!連携方法解説