IBM Cloudの最強セキュリティ対策!Key Protectでデータを鉄壁ガード

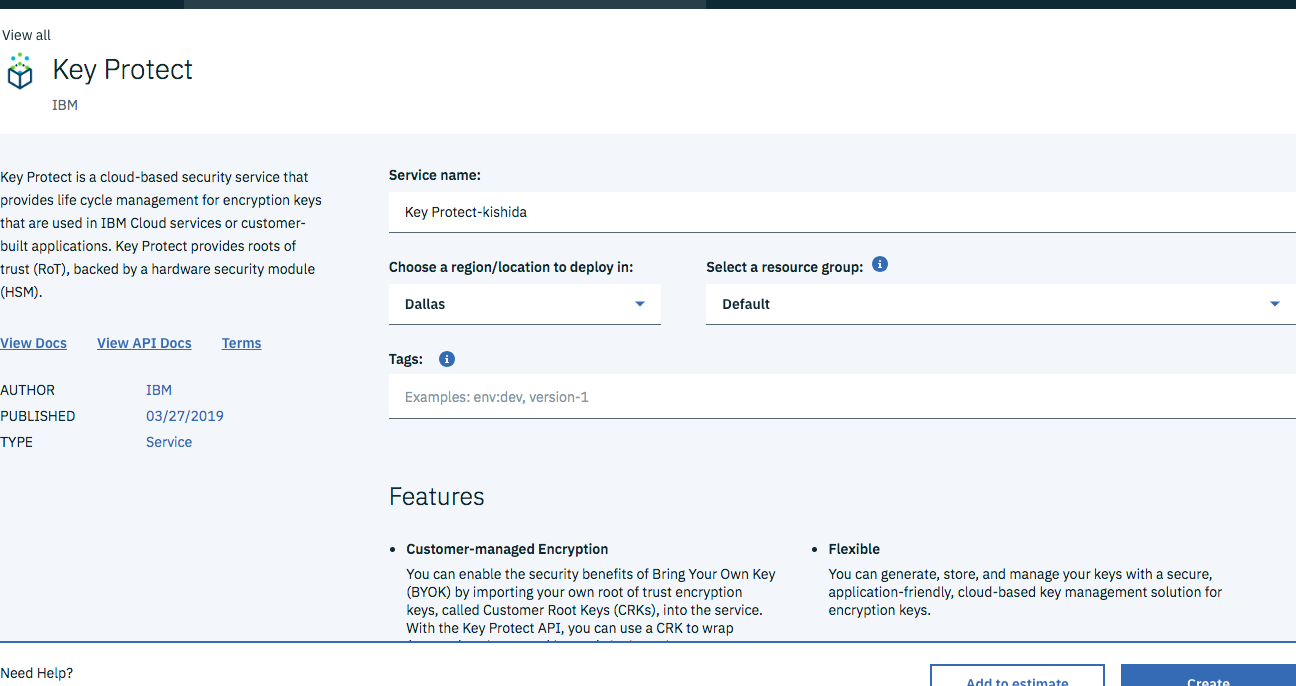

IBM Cloudのセキュリティ対策につきまして、企業が抱える脆弱性やリスクを徹底的に排除するため、新たな솔루ーションが登場しました。那就是Key Protectという暗号鍵管理サービスで、データを鉄壁ガードする堅牢なセキュリティ対策を実現します。本稿では、Key Protectの機能やメリットを紹介し、IBM Cloudのセキュリティ対策を強化するための具体的な対策例をご紹介します。

IBM Cloudのセキュリティ対策!暗号化されたデータを安全に保護

IBM Cloudは、セキュリティ対策に最先端の技術を導入して、データの安全を確保しています。Key Protectを通じて、暗号化されたデータを鉄壁ガードで保護し、不正アクセスやデータの流出を防ぐことができます。

暗号化技術の導入

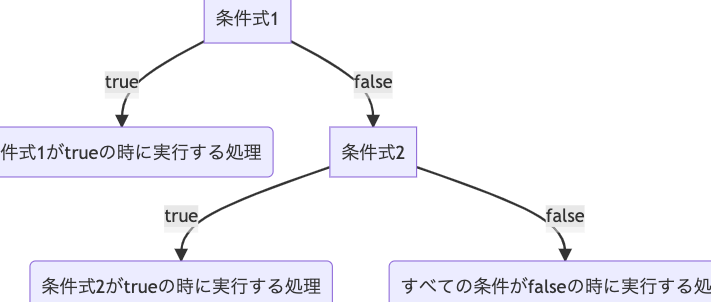

IBM Cloudは、暗号化技術を導入し、データを安全に保護しています。Key Protectを使用することで、データを暗号化し、不正アクセスを防ぐことができます。AES-256や RSA などの暗号化アルゴリズムをサポートしています。

データの分離とアクセス制御

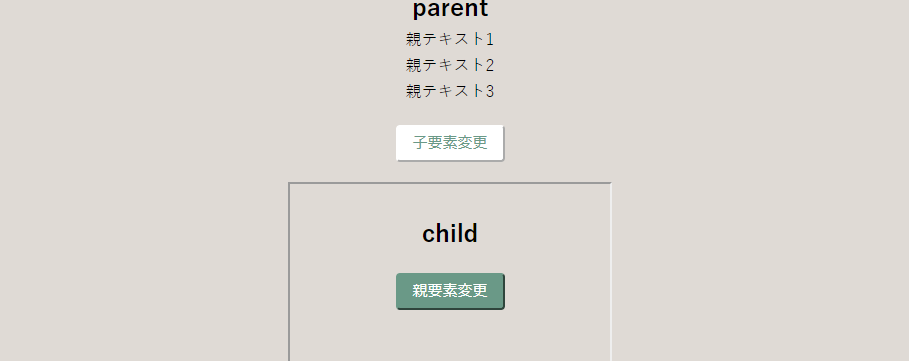

IBM Cloudでは、データを分離し、アクセス制御を実施しています。Key Protectを使用することで、データを分離し、アクセス権限を設定することができます。Multi-Factor AuthenticationやAccess Control Listなどのセキュリティ対策も導入しています。

IBM i入門!初心者向け情報記事で基本を押さえようキーマネジメントの自動化

IBM Cloudでは、キーマネジメントを自動化しています。Key Protectを使用することで、キーを自動生成、ローテーション、および削除することができます。自動生成されたキーを使用することで、セキュリティリスクを低減することができます。

監査とログの追跡

IBM Cloudでは、監査とログの追跡を実施しています。Key Protectを使用することで、キーに関するログを追跡し、不正アクセスを検出することができます。監査ログを使用することで、セキュリティインシデントを把握することができます。

コンプライアンスのサポート

IBM Cloudでは、コンプライアンスのサポートを実施しています。Key Protectを使用することで、業界の規制や標準に対応することができます。PCI-DSSや HIPAA などのコンプライアンス要件に対応しています。

| セキュリティ対策 | 説明 |

|---|---|

| 暗号化技術 | AES-256やRSAなどの暗号化アルゴリズムをサポート |

| データの分離 | データを分離し、アクセス権限を設定 |

| キーマネジメント | キーを自動生成、ローテーション、および削除 |

| 監査とログの追跡 | キーに関するログを追跡し、不正アクセスを検出 |

| コンプライアンスのサポート | 業界の規制や標準に対応 |

よくある質問

IBM Cloudのセキュリティ対策は他社との違いはどこにあるのですか?

IBM Cloudのセキュリティ対策は、他社との大きな違いは、Key Protectという独自の暗号化キーマネジメントサービスを持っていることです。このサービスを使用することで、データの暗号化と保護を徹底することができます。また、IBM Cloudは、HIPAAやPCI-DSSなどの主要なコンプライアンス要件に対応しているため、各industryの規制に準拠したセキュリティ対策を実現できます。

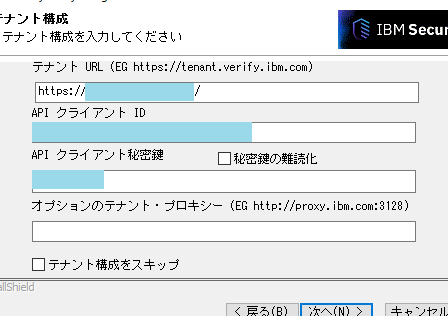

IBM Security Verify API活用術!イベントログ抽出の多彩なオプションKey Protectは具体的にどのような機能を提供していますか?

Key Protectは、暗号化キーの生成、暗号化キーの保存、暗号化キーの管理の3つの主要な機能を提供しています。これらの機能を使用することで、暗号化キーを安全に管理し、データの暗号化と保護を徹底することができます。また、Key Protectは、自動的なキーローテーションやキーのバックアップなどの機能も提供しているため、暗号化キーの管理を自動化し、リスクを低減することができます。

IBM Cloudのセキュリティ対策はどのような攻撃に対して対処していますか?

IBM Cloudのセキュリティ対策は、サイバー攻撃、マルウェア、データ流出などの様々な攻撃に対して対処しています。これらの攻撃に対しては、Intrusion Detection SystemやIntrusion Prevention Systemなどのセキュリティツールを使用して、攻撃を検知し、ブロックすることができます。また、IBM Cloudは、セキュリティ監視やインシデントレスポンスなどの機能も提供しているため、攻撃に対して迅速に対処できます。

IBM Cloudのセキュリティ対策はどのようなコンプライアンス要件に対応していますか?

IBM Cloudのセキュリティ対策は、HIPAA、PCI-DSS、GDPRなどの主要なコンプライアンス要件に対応しています。これらのコンプライアンス要件に対応することで、各industryの規制に準拠したセキュリティ対策を実現できます。また、IBM Cloudは、コンプライアンスレポートやコンプライアンス管理などの機能も提供しているため、コンプライアンス要件に対する対応を簡単にすることができます。

iconvコマンドで文字コードを変換!文字化けを解決