hydraでパスワードを突破せよ!ブルートフォースアタック実践ガイド

パスワードの安全性を_MENUるためには、攻撃者の観点から考えることが大切です。本稿では、ブルートフォースアタックを実践するための実践ガイドを提供します。 Hydra を用いてパスワードを突破する方法を紹介し、攻撃のリスクを経験的に理解することで、セキュリティーの強化を目指します。

hydraを使用したブルートフォースアタックの実践ガイド

Hydraは、パスワードクラッキングのためのツールであり、ブルートフォースアタックを実行するために使用することができます。クラッキングのプロセスでは、パスワードの候補を生成し、試行錯誤によって正しいパスワードを見つけ出すことを目指します。Hydraを使用することで、パスワードクラッキングをより効率的に行うことができます。

Hydraのインストール方法

Hydraを使用するためには、まずインストールする必要があります。インストール方法は、 os によって異なります。UbuntuやDebianなどのLinux系os では、`sudo apt-get install hydra`というコマンドを使用してインストールすることができます。一方、Windows系os では、インストーラーをダウンロードして実行する必要があります。

| OS | インストール方法 |

|---|---|

| Ubuntu/Debian | sudo apt-get install hydra |

| Windows | インストーラーをダウンロードして実行 |

Hydraの基本的な使い方

Hydraの基本的な使い方は、`hydra`というコマンドに続いて、ターゲットのホスト名やパスワードのリストを指定することです。例えば、`hydra -l user -p password -s 22 localhost`というコマンドでは、`user`というユーザー名と`password`というパスワードで、`localhost`のSSHサーバーにログインを試みることを指定しています。

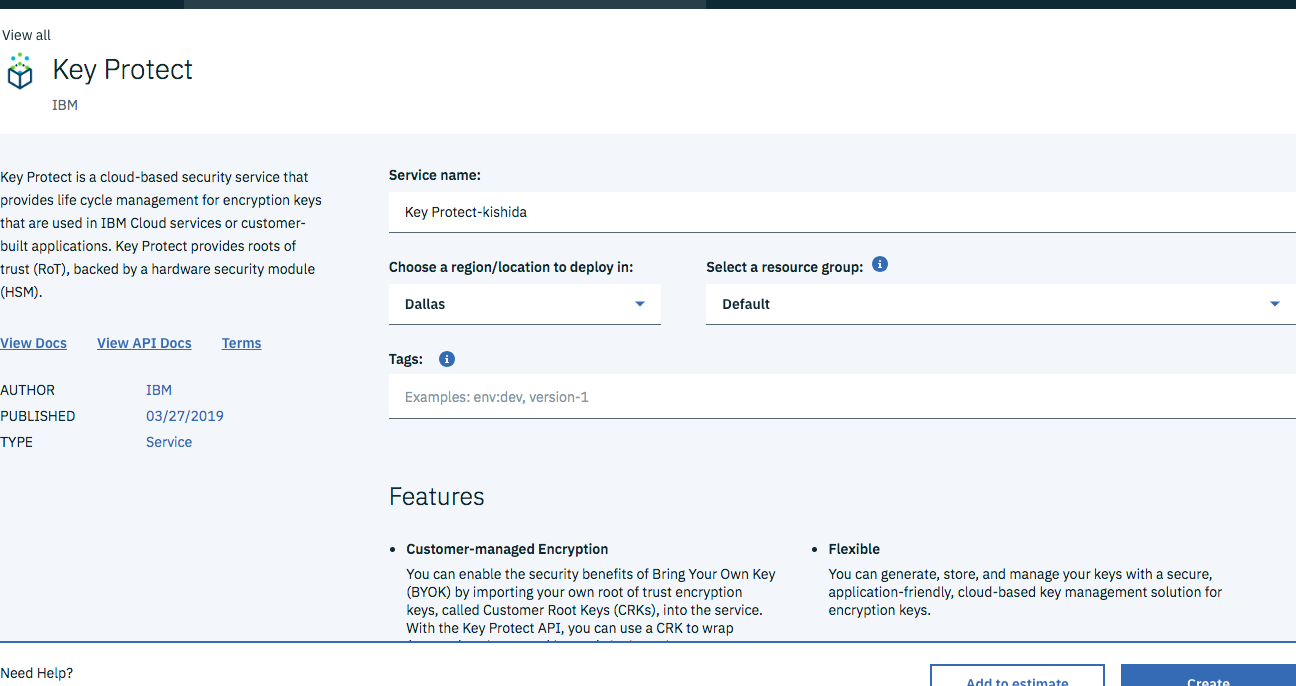

IBM Cloudの最強セキュリティ対策!Key Protectでデータを鉄壁ガードブルートフォースアタックのテクニック

ブルートフォースアタックでは、パスワードの候補を生成し、試行錯誤によって正しいパスワードを見つけ出すことを目指します。Hydraを使用することで、パスワードの候補を生成することができます。例えば、`hydra -l user -x 4:8:Aa1!`というコマンドでは、4文字から8文字のパスワードを生成し、`Aa1!`という文字列を含むパスワードを生成することを指定しています。

パスワードクラッキングの注意点

パスワードクラッキングには、注意点があります。まず、パスワードクラッキングは、非合法であり、許可なく行うことはできません。また、パスワードクラッキングを行うことで、サーバーやシステムにダメージを与えることがあります。パスワードクラッキングを行うにあたっては、十分な許可を得て、注意して行う必要があります。

Hydraの高度な使い方

Hydraには、様々なオプションや機能があります。例えば、`-t`オプションを使用することで、同時に実行するタスクの数を指定することができます。また、`-M`オプションを使用することで、パスワードの候補を生成するための文字列を指定することができます。これらのオプションや機能を使用することで、パスワードクラッキングをより効率的に行うことができます。

よくある質問

Hydraを使用してパスワードを突破する tutorialsはどこで見つけることができますか?

Hydraは、ブルートフォースアタックなどの高度な攻撃手法をサポートしているため、パスワードを突破するためのチュートリアルは、ネットワーク上に広く散らばっています。ただし、公式サイトや信頼できる情報源からではなく、暗号技術関連のフォーラムやコミュニティなどから探すことをお勧めします。また、Hydraの公式ドキュメントや、情報セキュリティ関連のブログなどを参考にすることも有効です。

IBM i入門!初心者向け情報記事で基本を押さえようHydraを使用してパスワードを突破することで、法的問題には抵触しないawns?

Hydraを使用してパスワードを突破する行為は、不正アクセスや情報窃盗などの法律に抵触するおそれがあります。特に、個人情報保護法や情報セキュリティ関連の法律に触れる可能性があります。したがって、Hydraを使用してパスワードを突破する前に、法的責任を明確に理解し、合法的な使用方法を探すことをお勧めします。

Hydraを使用してパスワードを突破するにはどのようなスキルや知識が必要ですか?

Hydraを使用してパスワードを突破するには、プログラミングスキルや暗号技術、ネットワークセキュリティなどに関する知識が必要です。特に、LinuxやUnixなどのプラットフォームに関する知識や、ネットワークプロトコルに関する知識も有効です。また、情報セキュリティ関連の経験や知識も必要です。

Hydraを使用してパスワードを突破した後に、どのような設定や対策を取りますか?

Hydraを使用してパスワードを突破したら、パスワード管理やアクセス制御などに関する設定や対策を強化することをお勧めします。特に、パスワードポリシーを明確にし、2要素認証やマルチファクタ認証などの認証方法を導入することが有効です。また、ログ監査や脆弱性診断などのセキュリティ対策も重要です。

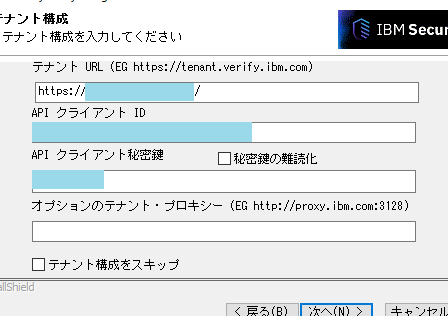

IBM Security Verify API活用術!イベントログ抽出の多彩なオプション